John the Ripper

(コンピュータ)

【じょんざりっぱー】

パスワードクラッカー.

自分の管理下のパスワードファイルにしか,かけてはいけません.

このタグの解説について

この解説文は、すでに終了したサービス「はてなキーワード」内で有志のユーザーが作成・編集した内容に基づいています。その正確性や網羅性をはてなが保証するものではありません。問題のある記述を発見した場合には、お問い合わせフォームよりご連絡ください。関連ブログ

ネットで話題

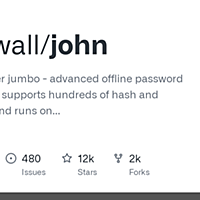

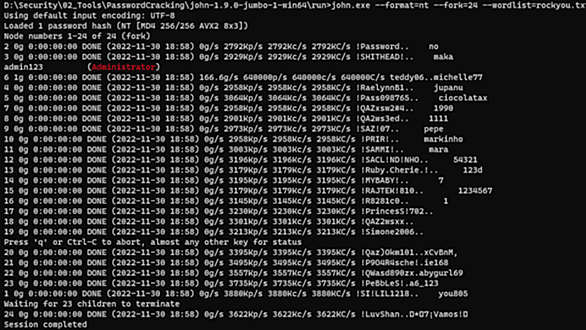

もっと見る68ブックマークJohn the Ripper password crackerJohn the Ripper password cracker John the Ripper is an Open Source password security auditing and password recovery tool available for many operating systems. John the Ripper jumbo supports hundreds of hash and cipher types, including for: user passwords of Unix flavors (Linux, *BSD, Solaris, AIX... www.openwall.com

www.openwall.com

11ブックマークJohn the Ripper password crackerJohn the Ripper password cracker John the Ripper is an Open Source password security auditing and password recovery tool available for many operating systems. John the Ripper jumbo supports hundreds of hash and cipher types, including for: user passwords of Unix flavors (Linux, *BSD, Solaris, AIX... www.openwall.com

www.openwall.com