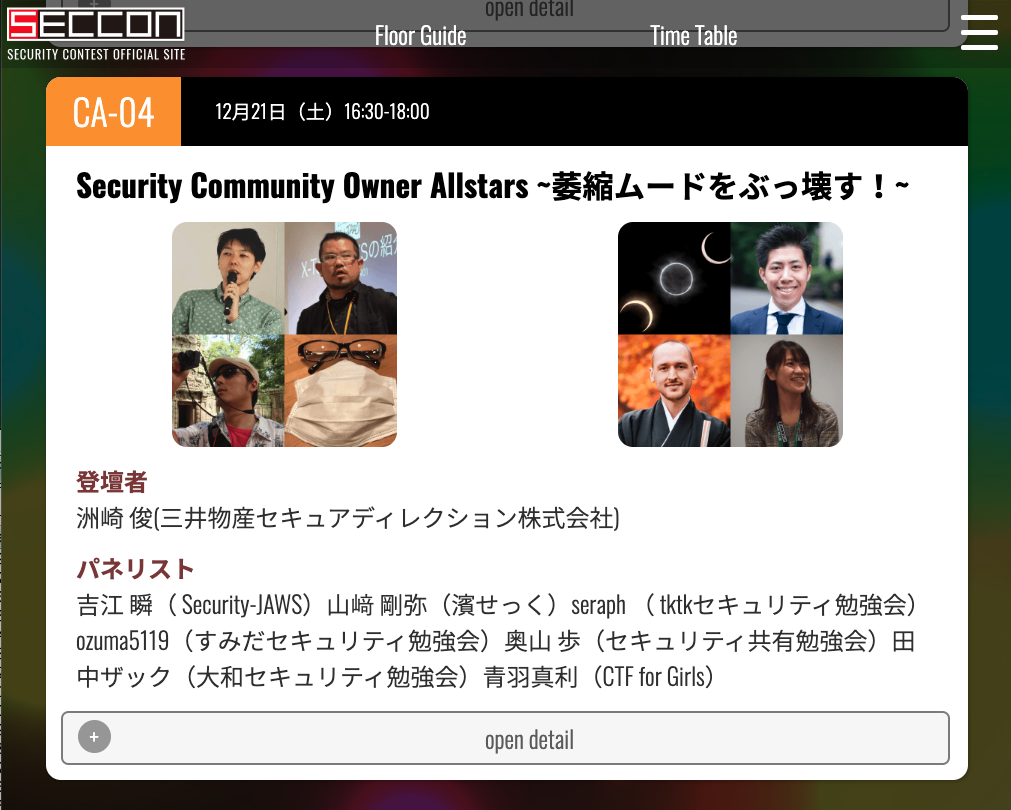

SECCON 2019@秋葉原に「すみだセキュリティ勉強会」として参加します

12/21,22に開催されるSECCON2019@秋葉原で、12/21(土) 16:30- に「Security Community Owner Allstars ~萎縮ムードをぶっ壊す!~」セッションへ、すみだセキュリティ勉強会も参加します(登壇は主催の私:ozuma5119ことOsumi, Yusukeです)。

以前から洲崎さんより、このような会をやりたいという話を頂いておりました。ちょうどSECCONで実現しそうということで、二つ返事で参加させてもらうことにしました。ありがとうございます。 これだけのセキュリティ勉強会の主催者が一同に集まることは、めったに無い(もう2度と無いかも?)ことですので、ぜひご来場ください。

特にここ数年、若い方を中心にCyber Securityへの興味関心は猛烈に高まっていると感じています。学生さんと話す機会があると、「将来はセキュリティの仕事をやりたい!」という方はとても多く、しかも皆さん大変に勉強熱心です。

また企業などで、「これまでセキュリティ担当では無かったが、新たに担当することになった……」という方とも多くお話させてもらいました。そのような方は若い人からお年を召した方まで、幅広いです。市井のセキュリティ勉強会の意義は、初等レベルから高度なものまでとても大きいものです。

私ができることとして、すみだセキュリティ勉強会はぜひ再開したいと思っています。しかし、日本のセキュリティ業界に大きな禍根を残した不正指令電磁的記録に関する罪(刑法168条の2及び168条の3)の濫用による、数々の警察の冤罪検挙を避けては通れません。(Wizard Bible事件、CoinHive事件、無限アラート事件、等)

特にWizard Bible事件は、簡単なsocket()プログラミングのサンプルコードを、Webに載せていただけで起訴され有罪となりました。日本国憲法第21条の「表現の自由」をも侵害された大事件です。

ここで確認のため、刑法168条の2及び168条の3の立法時の、参議院付帯決議を載せておきます。少なくとも司法にたずさわるものならば、必ず読んでいないといけない文書です。

政府は,本法の施行に当たり、次の事項について特段の配慮をすべきである。 一 不正指令電磁的記録に関する罪(刑法第19章の2)における「人の電子計算機における実効の用に供する目的」とは,単に他人の電子計算機において電磁的記録を実行する目的ではなく,人が電子計算機を使用するに際してその意図に沿うべき動作をさせない電磁的記録であるなど当該電磁的記録が不正指令電磁的記録であることを認識認容しつつ実行する目的であることなど同罪の構成要件の意義を周知徹底することに努めること。また,その捜査等に当たっては,憲法の保障する表現の自由を踏まえ,ソフトウェアの開発や流通等に対して影響が生じることのないよう,適切な運用に努めること。

2019年現在、この「適切な運用」がされていない以上、「すみだセキュリティ勉強会で学んだセキュリティ知識を、ブログに記載した」ことを理由に兵庫県警が逮捕しに来ることは、決して煽りや夢物語ではなく起こりうることです。(兵庫県警は兵庫県だけを見ません:実際、無限アラート事件でも兵庫県警は捜査員を何人も他県まで出張させて、家宅捜索等を行っています)。

今の日本では、他国では当たり前のように行われていることができません。サイバーセキュリティ教育を行おうとしても、何をするにも警察の目にビクビクしなければいけません。マルウェア解析・脆弱性攻撃手法の研究・PoC(Proof of Concept)のプログラミング、どれでも兵庫県警がイチャモンを付ければ「不正指令電磁的記録に関する罪」で逮捕される状態です。

もちろん多くの勉強会の主催者が集まる貴重な時間ですから、これだけ話すわけではありません。ただ、日本でセキュリティ勉強会を行うにあたって大きな足かせとなっているこの「警察の問題」については、他の勉強会主催者の皆さんとぜひ話し合いたいと思います。

Hack the Planet!

(その2)「不正指令電磁的記録に関する罪」について、最高裁判所へ情報公開請求をしました

不正指令電磁的記録に関する罪(刑法168条の2および3)について、前回の記事では、最高裁判所へ情報公開請求をしました。具体的な請求は、以下の項目です。

- 令状審査に関する統計

平成23年度から平成30年度までの期間における,刑法168条の2及び168条の3の罪に関する令状(逮捕状,勾留状及び捜索,差押,検証許可状)の請求数及び審査結果が記載された文書。- 刑事裁判官のIT研修

平成23年度から平成30年度までの期間において、刑事事件を担当する裁判官を対象として実施された,情報技術(IT)についての研修に関する以下の文書。

(1)研修の表題,実施期間並びに外部講師を招聘した場合にはその講師名及び所属が記載されたもの。

(2)各研修において裁判官に提示または配布された資料。

なお、これまでの動きを追いたい方は、Twitterのmomentにまとめてあるので追ってください。ブクマ推奨。

今回の概要 - 最高裁判所への情報公開請求は、さらに延長を喰らいました

前回、情報公開請求に「3ヶ月延長」という焦らしプレイを喰らいました。今回再び通知があり、さらに1ヶ月の延長を喰らいました。

なお、これは「情報を公開するのに整理するからもう1ヶ月待ってちょ」ではなく、「開示/非開示の判断も含めて延長」であることに注意してください。ここまで待って「非開示」もあり得ます。

しかし、厳しい。統計データは、今さら私が言うまでも無く国家の根幹です。これからはデータの時代であり、このようなものはサクっと出てこないと困ります。しかしまぁ、おとなしく1ヶ月待つことにします。

さて、これだけで終わってもつまらないので、私が今後予定している活動を少し書いておきましょう。

2020年度のサイバーセキュリティ月間と、兵庫県警サイバー犯罪対策課

今回の無限アラート事件について、以下のねとらぼの記事が物議を醸しました。

今回、私が検挙された際、兵庫県警の刑事から「被害者は0人だが、サイバー月間だから摘発した」「あなただけを攻撃したわけではない」というような説明がありましたが、(以下略)

ここで「サイバー月間」とは、毎年政府主導で行っている「サイバーセキュリティ月間」のことです。

兵庫県警の冤罪検挙と、不起訴処分の意味するところ

さて、上記の記事に出てきた「サイバー月間だから摘発した」論理は非常に危険です。来年のサイバーセキュリティ月間(2020年の2月から3月です)に、兵庫県警はまた冤罪検挙を行う可能性が非常に高いのです。

今回、無限アラート事件の冤罪検挙に遭った方々は不起訴処分となりました。不起訴理由は「嫌疑なし」ではなく、「起訴猶予処分」です。これは裏を返せば、「無限アラート事件は犯罪であった = 犯罪の構成要件を満たしていた」と宣言されてしまったことになります。(この件については、横浜パーク法律事務所より声明文が出ているのでそちらをご覧ください:アラートループ事件の被疑者2名に対する起訴猶予処分を受けて)

そのため、兵庫県警は今後も、同様の無限アラートを検挙し続けます。なぜなら、それは犯罪であるという前例が既に出来てしまったためです。特にサイバーセキュリティ月間は「点数稼ぎ」の期間であり、とりわけ注意しなくてはいけません。今年もまた、兵庫県警サイバー犯罪対策課による冤罪検挙が発生します。

サイバー月間って見せしめで被害者なき逮捕をするキャンペーンだったんですか→兵庫県警の刑事から「被害者は0人だが、サイバー月間だから摘発した」「あなただけを攻撃したわけではない」というような説明 / “神戸地検、「ブラクラ貼った」と書類送検された男性2人を起訴…” https://t.co/NvZlIQllqM

— 楠 正憲 (@masanork) May 29, 2019

われわれ一般市民は、このような国家権力の暴力行為を、なんとしても監視し阻止しなくてはなりません。そして私はセキュリティのプロフェッショナルとして、このような不正義を行っている兵庫県警サイバー犯罪対策課に何かしらActionを起こす義務もあります。見て見ぬふりはできません。

兵庫県警による冤罪検挙への、注意喚起を行います

というわけで、来年のサイバーセキュリティ月間に向けて、「サイバーセキュリティ月間において、兵庫県警による冤罪検挙に気をつけましょう」という注意喚起を行う予定です。

これらのキャンペーンサイトを作り、一人でも冤罪被害者を減らす活動を行います。

特に4.については、日本ハッカー協会主催で行われたセミナー「Coinhive事件に学ぶ、エンジニアが刑事事件で身を守る方法」の内容をエンジニアの方はぜひ知っておいて頂きたいです。次に検挙されるのは、あなたかもしれないのです。

デザイナーさんの募集

上記Webサイトは、Webデザイナーさんに発注して作成したいと考えています。今回の無限アラート事件に関する興味があり、仕事を受けて頂けるデザイナーさん、いらっしゃればご連絡ください。もちろん正規の代金をお支払いします。

ペラ1のページがだいたい5つ程度の簡単なもので、問い合わせフォームなども設けないので、プログラミング周りの知識は薄くて良いです。原稿は私が書きますので、全体のデザイン・ロゴや文章の流し込みなど、デザイン部分だけ注力して頂ければ十分です。

詳細のヒアリングなど、コンタクトは以下へお願いします。

- ozuma5119@gmail.com

ゆっくりと進みます

当初の予想通り、無限アラート事件は相当な長期戦になりつつあります。もう私が活動をやめてしまった、という声も時々聞きました。また、兵庫県警サイバー犯罪対策課を責めることが日本のサイバーセキュリティ向上につながるのか? と何度も言われました。しかし私は、兵庫県警が「あの検挙は誤りであった」と正式に認めて謝罪しない限り、やめることはありません。いつまでも騒ぎ続け、いつまでも兵庫県警の責を問い続けます。

これは一つには、兵庫県警による冤罪検挙の被害者のためでもあります。誤った判断と行動で冤罪被害者の人生を潰しておきながら、その過ちを認めない兵庫県警を許すことはできません。

また他方で、本件は、これを放置すると「JavaScriptの無限ループによるポップアップは犯罪である」という前例が残り続けてしまう非常に危険な案件だからです。ひいては「見たことないプログラム、目新しいプログラム……それらはまず犯罪として逮捕する」という、日本のIT技術の推進を大きく遅らせる原因となります。新規性のあるプログラム、画期的なサービス、それらはまず犯罪として処理する。そんなディストピアになりかねません。兵庫県警サイバー犯罪対策課は、日本経済およびIT産業へ大きな悪影響を与えているのです。

なお最後に、これは兵庫県警の組織の問題です。以前にも書きましたが、現場の警察官の方を叩くのはやめてください。それでは問題は解決しません。兵庫県警が組織として無限アラート事件を問題と捉え、そして組織として解決しないといけません。トカゲの尻尾切りで終わらせる未来は私も望んでいません。

いつもの

- メール(面倒な人は返事しません): ozuma5119@gmail.com

- ご意見のある方(返事しません): https://goo.gl/forms/Ve8gLvQtt42s38t53

(その1)「不正指令電磁的記録に関する罪」について、最高裁判所へ情報公開請求をしました

兵庫県警が「不正指令電磁的記録に関する罪(刑法168条の2および3)」について起こした無限アラート事件について、前回の続きです。

今回は、兵庫県警ではなく最高裁判所へ情報公開請求をしました。そのためナンバリングを(その1)と振り直しました。二つは並列して進めていきます。これまでの動きを追いたい方は、Twitterのmomentにまとめてあるのでこちらで追ってください。

今回の概要 - 最高裁判所への情報公開請求

前回の記事、(その6)兵庫県警へ「不正指令電磁的記録に関する罪」の情報公開請求をしましたでも書きましたが、今回の無限アラート事件のひとつの要因は法務省が曖昧すぎる法律の条文を放置しているという点もあります。

現在の「不正指令電磁的記録に関する罪」は、この曖昧な条文を「運用でカバー」している状態です。そして「運用でカバー」はいつか必ず破綻します。立法時、既に「単なるバグを出した開発者が逮捕されるなど、条文が拡大解釈されてしまうのでは……」と懸念されていましたが、それは現実のものとなり、無限アラート事件では兵庫県警による冤罪事案が発生しています。

ただ、法務省の責任と言っても広いため、少しずつ絞ってやっていきましょう。そのため今回は、以下2点をはっきりさせていきたいです。

- 裁判所は、不正指令電磁的記録に関する罪の各種令状(捜索、差押、逮捕など)について警察等から請求があった場合、発行に必要なチェック(令状審査と呼びます)をきちんと行っているのか?

- 現在の日本において、サイバー犯罪を裁くことのできる知識を、そもそも裁判官は持っているのか?

令状については裁判所が管轄するため、今回は最高裁判所に対して、以下2つの公文書公開請求を行いました。ちょっと長いですが、正確性を期するためにきちんと書きます。

- 令状審査に関する統計

平成23年度から平成30年度までの期間における,刑法168条の2及び168条の3の罪に関する令状(逮捕状,勾留状及び捜索,差押,検証許可状)の請求数及び審査結果が記載された文書。- 刑事裁判官のIT研修

平成23年度から平成30年度までの期間において、刑事事件を担当する裁判官を対象として実施された,情報技術(IT)についての研修に関する以下の文書。

(1)研修の表題,実施期間並びに外部講師を招聘した場合にはその講師名及び所属が記載されたもの。

(2)各研修において裁判官に提示または配布された資料。

開示結果について

以下が通知書です。

まぁ予測通りですが、延長通知が出ました。令和元年5月16日に受付されましたが6月17日に延長通知です。なおこの通知は「文書用意するから待っててちょ」ではなく、「開示・不開示の判断」を含めた通知であることに注意してください。

なお、通知の予定時期につきましては、本日から3か月程度かかる見込みです。

とのことですので、ここまでそもそも開示されるのか? しないのか? そこすら分かりません。3ヶ月後、「やっぱり不開示です」もアリです。というわけで次のこちらの更新は9月になりそうです。

もともとこちらも長期戦の構えです。問題ありません。とはいえ待つだけではムダですから、きちんとこの背景を解説しておきましょう。

警察と裁判所の関係 - 刑事訴訟

兵庫県警の話をしていたのに、なぜいきなり裁判所が出てきたのか。とまどう方もいると思うので、ここで警察が捜査を行う際の裁判所との関係を少し記しておきましょう。

家宅捜索、差押え、逮捕と令状

警察は、ちょっと踏み込んだことをしようとすると、何をするにも裁判所の令状が必要です。令状は、裁判所の裁判官が発行します。このあたりの決まり事は、すべて「刑事訴訟法」および「刑事訴訟規則」で定められています。法令なのでネットで公開もされていますし、全部タダで読めます。嬉しいですね。弁護士の方などは、毎日ウヒョウヒョ言いながら法令をネットで読んで楽しんでいます。タダで楽しめる素晴らしい娯楽です。(ITエンジニアが、APIドキュメントを読んでウヒョウヒョ言っているのと同じです)

警察で捜査が進むと、容疑者の家宅捜索を行う場合があります。この家宅捜索を行うには裁判所の捜索令状が必要です(*1)。また差押えをするにも裁判所の差押え令状が必要です。警察の捜査では、フツーは家宅捜索&証拠物件を差押さえるので、この2つが悪魔合体した「捜索差押許可状」を警察が裁判所に請求し、裁判官がその内容を審査した上で発行するのが一般的です。同様に、逮捕するには「逮捕状」が必要ですが、これはまぁ分かりますね。

(*1) 逮捕時には同時に家宅捜索できるなど、一部例外はあります。刑事訴訟法第220条等を読んでください。

さて、今回の無限アラート事件で家宅捜索を行ったのは兵庫県警サイバー犯罪対策課です。ということは家宅捜索の令状を発行したのは、サイバー犯罪対策課の所在する神戸市の、神戸地方裁判所または神戸簡易裁判所のはずです。なぜなら礼状は、刑事訴訟規則 第二百九十九条により、「所属の官公署の所在地を管轄する地方裁判所又は簡易裁判所の裁判官に」請求するためです。

(裁判官に対する取調等の請求)

第二百九十九条 検察官、検察事務官又は司法警察職員の裁判官に対する取調、処分又は令状の請求は、当該事件の管轄にかかわらず、これらの者の所属の官公署の所在地を管轄する地方裁判所又は簡易裁判所の裁判官にこれをしなければならない。但し、やむを得ない事情があるときは、最寄の下級裁判所の裁判官にこれをすることができる。

ちなみに上にある通り、令状の請求は警察だけでなく、検察官や、司法警察職員(例えば海上保安官や、麻薬取締官いわゆるマトリ)も出せます。

最高裁判所への情報開示請求の意義

このブログを書き始めてより、メールで何人かの方から、「裁判所の令状発行にも問題がある」とご指摘いただきました。これは私もその通りだと思います。神戸地裁または神戸簡裁は、今回、兵庫県警の出した請求を本当にちゃんと令状審査したのでしょうか?

裁判官は令状を発行する際、警察が出した請求が妥当であるか審査し、不正であれば却下しなくてはいけません。今回の兵庫県警の無限アラート事件について、裁判所は兵庫県警の言い分を正当であると判断して、捜索差押許可状を出しています。その判断は本当に正しいのでしょうか。そもそも、「不正指令電磁的記録に関する罪」の礼状を発行する際、神戸地裁・神戸簡裁の裁判官はその請求内容を正しく判断できるだけの知識を持ち、正しく審査できるのでしょうか。

ただし、個別の事案について情報公開請求をしても、様々な理由を付けられまず間違いなく非開示となります。そこで今回はもっと一般的な内容を聞くこととしました。今回請求する「令状審査に関する統計」……つまり「不正指令電磁的記録に関する罪についての令状の請求数と審査結果」が開示されれば、その内容が数字の裏付けをもって明らかになります。

また同時に、裁判官へのIT教育資料(法律関係だと基本的に全角なので、気持ち悪いけどITは意識的に全角にしています)も公開請求することとしました。もしこのような教育資料や研修が無い場合、「ITの専門家でもなんでもない裁判官が、『不正指令電磁的記録に関する罪』の令状を正当に審査できるだけの判断材料なんて無かったのでは?」ということになります。つまり客観的に、「事実上、無審査で令状を発行していたのでは?」と裏付けることができます。

これまで何度か書きましたが、不正指令電磁的記録に関する罪は、いったい何をしたら逮捕されてしまうのか、現在、国民は全く知ることができていません。もし上記の教育資料や研修も無いのであれば、ひょっとしたら日本の全ての裁判官、誰ひとりとして「不正指令電磁的記録に関する罪」が成立する構成要件を分かっていないし判断できない状態ではないのか? とさらに突きつけることができます。

よくある質問

ここまで読んで、ムズムズしている人もいるでしょう。もうちょっとです。ガマンして読んでください。

裁判所は、警察の出す書類なんてろくに見ないでバンバン令状を出してるよ! 知らんのか!

知ってます。

残念ながら現在の裁判所はWikipediaの表現どおり「令状の自動販売機」で、警察の請求は明らかな書類不備等が無い限り、まず99.9%通ります。本来は警察の暴走を防ぐために裁判所が警察の提出資料をチェックし、家宅捜索なり逮捕なりの必要性をきちんと判断してダメなものはダメと却下すべきですが、実質機能していません。

「じゃぁムダじゃん!」と言われることを承知の上でこれを請求するのは、ひとつは先に述べた通り、私は何をしたら逮捕されるのか、はっきり知りたいのです。この請求をすることで、警察ではなく司法機関が「不正指令電磁的記録に関する罪」の犯罪構成要件についてどう考えているのか間接的に見えてくる可能性があるため、意義はあると考えます。つまり、これまでは警察ばかりを見てきましたから、法務省側もアプローチしていきたいわけです。

同時に、上に書いた通り、今回の公開請求文書がもし無いのならば、「そもそもこの法律は適切に運用されていないじゃないか!」とはっきり言える材料が一つ得られます。どちらに転んでも、私はカードを1枚手に入れますので、どちらでも構わないわけですね。

なんでそこまでして必死なの?

これは兵庫県警へ「不正指令電磁的記録に関する罪」の情報公開請求をしました(その1)で、一番はじめに書いた通りです。今も同じ考えです。

- 私は逮捕されたくないからです。

- 私の大切な友人たちを守るためです。

私は、自身のやっている「すみだセキュリティ勉強会」を一時中止しましたが、これは最近、参加者に若い学生さんが増えたということも大きいです。私のようなおっさんならば、「警察の任意は全て応じる義務は無い」「あらゆる質問に黙秘権がある」「もし調書に『反省しています』という文言が入っていれば、間接的に故意を認めるので絶対にサインしてはいけない」など色々知っています。しかし、兵庫県警が社会的弱者を狙い撃ちにして逮捕してくる可能性があるため(今回の一連の報道でその事実は間接的に証明されましたね)、勉強会を一時中止せざるを得ませんでした。

また私のPenTesterの友人の中には、国際カンファレンスで講演するほどの高い技術を持っている方もいます。私は、そのような日本のトップレベルのセキュリティ人材が逮捕されるという、日本にとって不幸しか生まない事態を危惧しているのです。そしてその危惧は、これまでの兵庫県警のやり方を見る限り、決して「大げさ」でもなければ「怖がりすぎ」でもありません。

前回から繰り返しますが:次に逮捕されるのは「ちょっとしたおもしろプログラム」を書いている、あなたや、あなたの周りの大事な人かもしれないのです。不正指令電磁的記録に関する罪については「警察に目を付けられたらアウト」、それが過去の事件から得られる事実であり現実です。

寄付は受け付けていないのですか?

最近ときどき聞かれるので書いておきますが、寄付は不要です。理由は、確定申告などいろいろ面倒くさくなるからです。面倒くさいのが嫌いなのです。

それでもどうしても寄付したいというワガママな方は、以前に私が書いた以下の本を買ってください。印税額が増えるだけなので確定申告の手間は変わりませんし、版元のSBクリエイティブさん含めて助かります。自分で言うのもなんですが、Linux入門書として優れている自負はあります。「オレは初心者じゃない」とか、「もう持ってる」人は、周りの新人さんや学生さんなどに買ってあげてください。

- 作者: 三宅英明,大角祐介

- 出版社/メーカー: SBクリエイティブ

- 発売日: 2015/06/06

- メディア: 単行本

- この商品を含むブログ (6件) を見る

おわりに

不正指令電磁的記録に関する罪は、法曹界ですらまだ非常にマイナーな法律です。知人のツテで弁護士の方の何人かにヒアリングしましたが、無限アラート事件どころか、この法律の存在を知っている人すらゼロでした。私がヒアリングした弁護士さんは、民事裁判を扱っていらっしゃる方々なので仕方ないといえば仕方ないのですが、このように法曹界ですらまだ知らない方は多い法律です。2019年現在では、弁護士よりもITエンジニアの方が、むしろ認知度は高いかもしれません。

皆さんがすぐにできることは、このような法律があること、そしてそれにより警察が曖昧な根拠をもとに検挙を行っているということを周りに広めることです。ちょっとTweetするだけでも、ちょっと周りの友人と話すネタにするだけでも構いません。よろしくお願いします。

(その6)兵庫県警へ「不正指令電磁的記録に関する罪」の情報公開請求をしました

しばらく間が開いてしまいました。本業の方が忙しかったり色々あって2ヶ月ぶりですが、マイペースで続けます。兵庫県警へ情報公開請求をしていた公文書が届きましたので、今回はそちらを見ていきたいと思います。

が、その前にいったんあらすじをつけておきましょう。

これまでのあらすじ

- 「JavaScriptのforループでalertウィンドウを出すだけ」という、いわゆるジョークプログラムへのリンクを張った3人が、兵庫県警によって1名(未成年)が補導、2人が書類送検される予定という事案が発生しました。

- 本件に対し、兵庫県警の捜査が極めてずさんかつ法律の解釈が曖昧すぎることから、「どのような内容をもって犯罪行為とするかの構成要件等を記載した文書」を兵庫県警へ情報公開請求しました。

- 請求されるのを待っている間に他にも調べていたところ、警察庁が47都道府県警に対して通達「丁情対発第108号・丁情解発第27号」を出していることが分かりました。そこには、「不正指令電磁的記録に関する罪」について、警察庁から各都道府県警察に対し、「積極的な取締りを実施し積極的な検挙広報をする(=晒し者にしろ)ように」という通達が出ていました。

- 同様事例としてCoinHive事案がありましたが、これについての議事録を確認したところ、警察庁を管理する国家公安委員会は委員全員が、検挙を絶賛していました。

- 待っていた兵庫県警の資料が公開され、郵送されました。ご担当者さま、お手数をおかけしました。

というわけで、今回は5を見ていきます。

なお、「相変わらずお前の記事は分かりにくい。あらすじはモーメントを作れ」と会社の後輩から暖かい言葉を頂いたので、Twitterのモーメントを作りました。以前の記事はこちらで追えますので、合わせてご覧ください。

兵庫県警より公開された文書

実は既に「IT議論」のSUGAIさんにお渡しして公開して頂いているのですが、改めてこちらでも公開いたします。兵庫県警から公開されたのは、以下の3つの文書です。

- 「生活安全警察の基本」より、サイバー犯罪対策課4頁「コンピュータ・ウイルスに関する事案認知事のフローチャート」

- サイバー相談対応要領「Case1からCase4」

- 不正指令電磁的記録に関する罪の取締りの推進及び取締りに当たっての留意事項について」

このうち、2は兵庫県警独自作成の資料です。それ以外は、警察庁からの通達文書など全国47都道府県で共通のものです。

ひとまず順番に見ていきましょう。なお、ここで文書を公開することは、著作権法第13条の2で「著作物としての権利対象とならない」ものとして「国若しくは地方公共団体の機関の告示、訓令、通達その他これらに類するもの」と挙げられていることから、著作権法上問題ありません。

1. 「生活安全警察の基本」より、サイバー犯罪対策課4頁「コンピュータ・ウイルスに関する事案認知事のフローチャート」

見ての通り、ほぼ黒塗りで何も得られる情報はありません。

しかしこれは珍しいことではなく、通常はこんなものです。何しろこのフローチャートを明かしてしまうと、それこそ警察の手の内を全て見せてしまい、完全に犯罪者が有利になってしまいますからね。(兵庫県警はこういう捜査をするなら、先にこの証拠を消しておこう、とかヒントになっちゃいますから)。

ですから、「まぁそうでしょうね」という感想です。お手数をかけて公開いただき、ありがとうございました。

2. サイバー相談対応要領「Case1からCase4」

これは兵庫県警の独自作成の文書です。そのため、他の46都道府県とは違う独自文書であり、兵庫県警の行動のベースとなっているかもしれない貴重な資料です。

ただし本文書は「サイバー相談対応要領」です。今回の無限アラート事件では、「被害者はゼロ」という報道が出ています(ITmedia 神戸地検、「ブラクラ貼った」と書類送検された男性2人を起訴猶予処分に 「ウイルス罪に該当」との認識は変わらず)。すなわち「サイバー相談」は無かったはずですが、サイバー犯罪対策課がふだんからこの対応要領で動いていることは確かですから、その考えのベースとしてきちんと見ることに意味はあるでしょう。

公開されたのは以下8ページ、16スライドです。

さて、この内容について皆さんは何を思うでしょうか。

あまり失礼にならないように私の感想を控えめに述べると、「ショボっ!!」ですね。そして、なぜこの対応要領をもとに無限アラートを検挙しようと思ったのか、私は読み取ることができませんでした。

さて「IT議論」のSUGAI様が公開されていますが、同様の資料として山口県警は「生活安全捜査(応用編)不正指令電磁的記録作成等事件捜査」という資料を作っています。

こちらはなかなかしっかりしており、法律の条文をきちんと噛み砕いた上で、捜査現場の人間が参考にできるマニュアルです。実に「分かっている」人が書いた感があります。どなたが書かれたのかは分かりませんが、この山口県警生活安全部の「生活安全捜査(応用編)不正指令電磁的記録作成等事件捜査」を書かれた方には敬意を表します。

3. 不正指令電磁的記録に関する罪の取締りの推進及び取締りに当たっての留意事項について

まず、文書は以下となります。

- 不正指令電磁的記録に関する罪の取締りの推進及び取締りに当たっての留意事項について (PDF)

- 法務省刑制第41号(例規)"情報処理の高度化等に対処するための刑法等の一部を改正する法律」(罰則整備関係部分)の施行について(依命通達)" (PDF)

- (b)の別紙1 (PDF)

- (b)の別紙2 (PDF)

こちらについて、その前提は前回のその5で詳しく書きました。ですが誰も覚えていないと思いますので、もう一度おさらいしておきます。

(a)は、警察庁から各47都道府県警察への通達「丁情対発第108号・丁情解発第27号」です。Web上には「概要」しか公開されておらず、情報公開請求をしてやっと本文が出てきました。忘れてしまった方はその5を読み直して頂ければ良いのですが、要するに「不正指令電磁的記録に関する罪」の「積極的な取締り」へ警察庁から47都道府県警へハッパをかけ、そして恐ろしいことに「積極的な検挙広報」をして晒し者にしろ、という通達です。

(b)(c)(d)は、法務省からの通達文書です。なぜこれが? と思うでしょうが、(a)の中で「本罪の解釈等については、法務省から各検察庁に対して通達(別添参照)が発出されているところであるが、……(以下略)……」とあることから、警察庁の通達「丁情対発第108号・丁情解発第27号」にはこの法務省通達も含まれており、それがそのまま公開されたようです。

(b)(c)(d)も重要な資料で、実はこの通達はWebには公開されておらず、はじめて出てきました(私の検索力が足りなかっただけで本当はあったかもしれませんが、そうだとしても以下の議論に影響はありません)。というわけで読んでみましょう。

(b)(c)(d)法務省刑制第41号(例規)

これは平成23年7月8日の法務省からの通達、"情報処理の高度化等に対処するための刑法等の一部を改正する法律」(罰則整備関係部分)の施行について(依命通達)"です。

本通達の宛先は検事総長殿・検事長殿・検事正殿となっており、要するに検察です。当然のことながらすべての検察庁職員(横浜地検と神戸地検もですよ、もちろん)は本文書を熟読し、起訴および裁判においてはこの法務省の通達に従わなければなりません。

どうやらこの文書の要約版が、法務省でWeb公開されている「いわゆるコンピュータ・ウイルスに関する罪について」のようです。同じ文章が双方に出てきます。ただし、一番大事な「別紙2」がWeb上の法務省公開文書には付いていません。

条文の曖昧さ

不正指令電磁的記録に関する罪については、これまで何度も「条文の曖昧さ」が指摘されてきました。

この法律制定時にも、プログラムのちょっとしたバグで有罪になるのか? という点が不安視され、多くの議論がなされました。高木浩光先生が弁護士と議論したブログが残っていますし、情報処理学会はソフトウェアのバグ等を処罰対象としないようにする声明を出しています。

- 情報処理学会「情報処理の高度化等に対処するための刑法等の一部を改正する法律案」 に対する要望 (2011年6月23日)

- 高木浩光@自宅の日記:日弁連サイバー犯罪条約対応担当(当時)弁護士と語らってきた (2011年07月28日)

法務省も当初ここを汲み取っていたようで、(b)(c)(d)では十分にここを配慮するように、という文書となっています。しかし結局、「曖昧すぎる条文」はそのままにして「運用でカバー」することにして法律が施行されてしまいました。

ITエンジニアの方ならお分かりでしょうが、こうして「運用でカバー」することにしてしまったのがそもそもの誤りでした。「運用でカバー」は必ず破綻します。事実、平成23年に制定されたこの法律は、Wizard Bibile事件、CoinHive事件、そして無限アラート事件と、警察による数々の冤罪事件を生み出しました。

さて、開示された(b)(c)(d)文書を見ると、色々と重要なことが書いてあります。

(b)の一番最後に、以下の文章があります。日本のすべての検察官の方、これをちゃんと遵守しているでしょうか。法務省の通達ですよ。

参議院における付帯決議 本法の国会審議に際し、別紙2のとおり、参議院法務委員会において付帯決議がなされているので、捜査等に当たっては留意されたい。

というわけで、(d)の別紙2は重要です。本法は立法時、やはりすったもんだがあり、参議院付帯決議をなした上で立法という形になりました。その内容が以下です。

政府は,本法の施行に当たり、次の事項について特段の配慮をすべきである。 一 不正指令電磁的記録に関する罪(刑法第19章の2)における「人の電子計算機における実効の用に供する目的」とは,単に他人の電子計算機において電磁的記録を実行する目的ではなく,人が電子計算機を使用するに際してその意図に沿うべき動作をさせない電磁的記録であるなど当該電磁的記録が不正指令電磁的記録であることを認識認容しつつ実行する目的であることなど同罪の構成要件の意義を周知徹底することに努めること。また,その捜査等に当たっては,憲法の保障する表現の自由を踏まえ,ソフトウェアの開発や流通等に対して影響が生じることのないよう,適切な運用に努めること。

繰り返しますが、この別紙2は「本法の国会審議に際し,別紙2のとおり,参議院法務委員会において付帯決議がなされているので,捜査等に当たっては留意されたい」として付いているものです。つまり上記の引用文は国会審議での付帯決議であり、当然のことながら警察庁、検察庁、そして兵庫県警・神戸地裁も留意しなくてはいけません。今回の無限アラート事件において、冤罪による家宅捜索を行った兵庫県警と、その令状を発行した地裁簡裁は、「憲法の保障する表現の自由を踏まえ,ソフトウェアの開発や流通等に対して影響が生じることのないよう,適切な運用に努め」ていたのでしょうか。

また、四、五も重要ですね。

四 サイバー犯罪が、容易に国境を越えて行われ、国際的な対応が必要とされる問題であることに鑑み、その取締りに関する国際的な捜査協力体制の一層の充実を図るほか、捜査共助に関する締結推進等について検討すること。 - 五 本法の施行状況等に照らし、高度情報通信ネットワーク社会の健全な発展と安全対策のさらなる確保を図るための検討を行うとともに、必要に応じて見直しをすること。なお、保全要請の件数等を、当分の間1年ごとに当委員会に対し報告すること。

はい、というわけで、「国際的な捜査協力体制の一層の充実を図る」ことに警察庁は何をしたのか、「本法の施行状況等に照らし、高度情報通信ネットワーク社会の健全な発展と安全対策のさらなる確保を図るための検討を行うとともに、必要に応じて見直しをする」ために法務省は何かしたのでしょうか。その検討資料、報告書があるはずです。これは情報公開請求により、きちんと公開してもらい、本当に「必要に応じて見直し」をしているのかを確認しなくてはいけません。

やり方は色々ありますが、長くかかりそうなので気長にお待ちください。

最後に言っておきたいこと

サイバー犯罪は、県境は関係ありません。兵庫県警がその気になれば、東京都在住の一般市民を逮捕することができます。結局は想像力の問題です。皆さんは、「自分が逮捕されるかもしれない」と考えたことはありますか?

今回の問題で、何度も「いたずらしたのだから警察に検挙されて当然」「悪意があってやったのだから、しょうがないでしょ」という意見を頂きました。何度も何度も何度もです。その回答はその3の「無限ループスクリプトで、他人にイタズラしたことは事実でしょ。それを肯定するの?」に書いていますが、重要なことなのでもう一度書きます。

警察が「こんなことしたら、あかんで」とメッと叱ることと、検挙することは全く違います。私はこの問題を、刑法犯として扱うことが間違っていると言っているのであり、悪意だとかマナー違反だとか倫理的によくないとか、そんなことは話していませんしそんなことは今はどうでもいいのです。

もう一度繰り返しますが、皆さんは、「自分が逮捕されるかもしれない」と考えたことはありますか?

私はあります。それも何度も。私は脆弱性診断・ペネトレーションテストを行うという特殊な職種のため、検証/解析のために本物のマルウェア(いわゆるコンピュータウイルス)や、本物の攻撃ツールを所持しているためです。

なお、日本で一番逮捕されたがっているはむかずさんも「自分が逮捕されるかもしれない」とお思いでしょうが、ちょっと話がややこしくなるので置いておきます。(なお、はむかずさんのアプローチは私と大きく違うため、一緒に何かやろうとはあまり考えておりませんが、目指すゴールは同じですので、彼の行動については敬意を持っています)

プログラマが「不正指令電磁的記録に関する罪」で逮捕されるとき

今回の無限アラート事件に見るように、既に警察の暴走は始まっており、「運用でカバー」は破綻しています。ちょっとした面白プログラムを書いて公開した途端に、兵庫県警に逮捕される可能性があるのです。対岸の火事ではありません。このブログを読んでいる方の中にはITエンジニアで日々プログラムを書いている方もいるでしょう。もしそこで、ちょっとしたジョーク(いわゆるイースターエッグ)を仕込み公開した時点で、あなたは逮捕されるかもしれないのです。

兵庫県警は、貴重なリソースを無駄遣いし、本当に検挙すべきフィッシング詐欺・Tech Support Scam(あなたのPCはウイルス感染してますよと出るアレです)・ECサイト等への不正アクセスを放置し、一般市民を冤罪検挙し続けています。今回の無限アラート事件では不起訴となりましたが、それは「嫌疑なし」「嫌疑不十分」での不起訴ではなく、「起訴猶予」です。ですからこれは逆に、兵庫県警に対して神戸地検は「それは犯罪です」と認めたことになります。この件については、横浜パーク法律事務所が「アラートループ事件の被疑者2名に対する起訴猶予処分を受けて」に声明を書いておりますので私から補足することはありません。

兵庫県警は今後も、「forループでポップアップ出すだけのジョークプログラム」を逮捕し続けます。前例がある限り、彼ら彼女らは同じ過ちを犯し続けて冤罪事案は続きます。止めなくてはいけません。

日本ハッカー協会主催:不正指令電磁的記録罪の傾向と対策セミナー

2019年4月26日に、日本ハッカー協会主催の「不正指令電磁的記録罪の傾向と対策セミナー」が開催されました。ふだん顔なじみのセキュリティエンジニアの知人達が、警察と検察の役割や刑事訴訟法について熱心に質問する姿は実に印象的でした。

内容は各メディアがまとめているので、そちらをご覧ください。動画も公開されています

- ascii.jp

- @IT

専門家のお二人が話されているので、私からは1点、補足だけしておきます。

事前の同意にこだわる危険性

CoinHive事件について、「事前の同意を取っていれば問題なかった」という意見が多くあります。しかし私は高木先生と同じく、「誰にとっても実行の用に供されたくないもの」だけが不正指令に当たるべきと考えます(一言でいえばMalwareです)。立法時に、そもそも「いわゆるウイルス罪」として、そういう意図で作っているのですから当たり前です。

もしあらゆることに「事前の同意」を取らねばならないとすると……Google Mapsがはじめて登場したとき、世界中がその「意図に沿うべき動作をしない」ことに驚き、絶賛しました。それまでの地図アプリと言えば上下左右の移動矢印と、拡大縮小ボタンを押して都度ページ遷移するのが当たり前で、あのようにAjaxを縦横無尽に使いスムーズに動くWebアプリはまさに「意図に沿うべき動作をしない」ものでした。Google Mapsが、「地図を動かしてよろしいですか?」「拡大してよろしいですか?」「縮小してよろしいですか?」と出すことを、本当に皆さんは望むのでしょうか?

また「事前の同意」は、上記のような新規技術のみならず、様々な面に影響を及ぼします。ジョークソフトや、びっくり箱を作ることが不可能になります。ファイナルファンタジー7で、エアリスが死ぬことを意図した人はいたでしょうか? 私は意図していませんでした。となると、事前に同意を取らなくてはいけません。

※もちろんこれは極端な例で、ゲームはそもそもそういうものだから「ユーザを驚かせる」という事前の同意はあるでしょう。ただ、問題を軽く見過ぎな方が多いため、あえて極端な例を出しました。

これからどうするのか

兵庫県警の自浄作用は期待できません。ですから私は行動をやめることはありません。ただ、ここでいったん兵庫県警を直接ではなく外堀を埋めていきたいと思います。

何人かの方からメールでご指摘も頂きましたが、不正指令電磁的記録に関する罪の運用が暴走している背景には、捜索差押許可状(捜索令状と差押え令状が悪魔合体したものです:普通は警察はこれを裁判所へ請求します)を発行している裁判所、そして法務省にも責任があります。そのため次回は法務省に対して行動を起こします。すでに準備はできているのですが、相手が法律のプロということもあり、とても慎重にやらねばいけません。次のブログがいつになるかは未定ですが、気長にお待ちください。意外とすぐかもしれません。

最近は本業が忙しく、私の活動はスローです。しかし、やめることはありません。兵庫県警が正式に「あれは誤りだった」と認めて謝罪しない限り、悪しき前例は残り続け、今後も同じことで逮捕者が出続けます。ですから、私は兵庫県警が正式に誤りであったことを認めない限り、いつまでも活動を続けます。

私への連絡先

再掲です。

- メール(面倒な人は返事しません): ozuma5119@gmail.com

- ご意見のある方のPOST箱(目は通しますが、こちらは返事しません): https://goo.gl/forms/Ve8gLvQtt42s38t53

淡路島ネタ

尽きてしまったので一回お休みです。次は私の故郷である徳島県を、微妙にdisりながら褒めていきたいと思います。